Все методы взлома MD5 - «Хакер»Ни для кого не секрет, что криптография прочно вошла в нашу жизнь. Интернет- сервисы, социальные сети, мобильные устройства — все они хранят в своих базах пароли пользователей, зашифрованные с помощью различных алгоритмов. Наиболее популярным таким алгоритмом сегодня, безусловно, является MD5. О способах его взлома и пойдет речь. Немного о криптографии.

Современная криптография включает в себя три направления: шифрование с закрытым ключом, шифрование с открытым ключом и хеширование. Сегодня мы поговорим о том, что такое хеширование и с чем его едят. В целом под хешированием понимают преобразование входных данных произвольной длины в выходную битовую строку фиксированной длины. Чаще всего хеш- функции применяют в процессе аутентификации пользователя (в базе данных обычно хранится хеш пароля вместо самого пароля) и для вычисления контрольных сумм файлов, пакетов данных и т.

Одним из наиболее известных и широко используемых алгоритмов хеширования является MD5. WARNING! Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи. Начало. Алгоритм MD5 представляет собой 1.

Это значит, что он вычисляет 1. Этот алгоритм разработал профессор Рональд Ривест из Массачусетского технологического института в 1. MD4. Алгоритм был впервые опубликован в апреле 1. RFC 1. 32. 1. После этого MD5 стал использоваться для решения самых разных задач, от хеширования паролей в CMS до создания электронно- цифровых подписей и SSL- сертификатов.

Сервис уникален в том плане, что для поиска хэшей использует Google . Радужная таблица создается построением цепочек возможных паролей. Каждая цепочка начинается со случайного возможного пароля .

Операция повторяется, пока в «радужной» таблице не будет найден пароль. Этот пароль представляет собой конец одной из цепочек. Посоветуйте годные статьи про радужные таблицы. Я написал: радужная таблица, для md5, состоящих из букв (английских), цифр и . Принцип действия простых радужных таблиц состоит в задании диапазона. Таким образом, радужная таблица Passcape состоит из одной или . Схема упрощенной радужной таблицы с длиной цепочек равной трем. R1 R2 R3 функции редукции, H функция хеширования. Радужная таблица (англ.

Радужная Таблица Как Пользоваться

О том, что алгоритм MD5 можно взломать, впервые заговорили в 1. Исследователи Берт ден Боер и Антон Боссиларис показали, что в алгоритме возможны псевдоколлизии. Через три года, в 1. Ганс Доббертин опубликовал статью, в которой доказал наличие коллизий и описал теоретическую возможность взлома MD5. Это был еще не взлом, но в мире начались разговоры о необходимости перехода на более надежные алгоритмы хеширования, например SHA1 (на момент написания этой статьи уже было доказано, что коллизии имеются и в этом алгоритме, поэтому рекомендую использовать SHA2) или RIPEMD- 1. Первые атаки. Непосредственный взлом MD5 начался 1 марта 2. Компания Certain.

Key Cryptosystems запустила проект MD5. CRK — распределенную систему поиска коллизий.

Целью проекта был поиск двух сообщений с идентичными хеш- кодами. Проект завершился 2. Ван Сяоюнь, Фэн Дэнгуо, Лай Сюэцзя и Юй Хунбо — обнаружили уязвимость алгоритма, позволяющую найти коллизии аналитическим методом за более- менее приемлемое время. С помощью этого метода можно всего лишь за час выявить коллизии на кластере IBM p.

Группа исследователей представила два сертификата X. В том же году Властимил Клима опубликовал алгоритм, позволяющий обнаруживать коллизии на обычном ноутбуке за несколько часов. В 2. 00. 6 он пошел дальше. Восемнадцатого марта 2. Этот метод получил название «туннелирование». В 2. 00. 8 году на конференции Chaos Communication Congress была представлена статья о методе генерации поддельных сертификатов X. Фактически это был первый случай реального использования коллизий в алгоритме MD5.

Пример коллизии MD5- хешей. Большая работа была также проделана и для ускорения взлома хешей.

В 2. 00. 7 году Кевин Бриз представил программу, использующую Sony Play. Station. 3 для взлома MD5. Он сумел добиться очень неплохих результатов: 1,4 миллиарда MD5- хешей генерировались всего лишь за одну секунду! Уже через два года, в 2.

Black. Hat USA вышла статья об использовании GPU для поиска коллизий, что позволяло повысить его скорость в несколько раз, особенно если он выполнялся с помощью нескольких видеокарт одновременно. Брут MD5 по маске. INFOВидеокарта ATI Radeon HD 4. X2 позволяет генерировать до 2,2 миллиардов хешей в секунду! Использование алгоритма MD5 в ЭЦП неприемлемо вследствие недостаточной устойчивости этого алгоритма к поиску коллизий. Это конец? В 2. 01.

IETF согласилось внести изменения в RFC 1. MD5) и RFC 2. 10. HMAC- MD5). Так появился документ RFC 6. Он признает алгоритм шифрования MD5 небезопасным и рекомендует отказаться от его использования.

На мой взгляд, этот документ официально положил конец MD5. Однако, несмотря на то что алгоритм MD5 был официально признан небезопасным, существуют тысячи, если не десятки и сотни тысяч приложений, которые используют его для хранения паролей, в электронно- цифровых подписях и для вычисления контрольных сумм файлов. Кстати, 3. 1 октября 2. NIST объявила конкурс среди криптографов.

Цель конкурса — разработать алгоритм хеширования на замену устаревшим SHA1 и SHA2. На данный момент финалисты уже определены — это BLAKE, Gostl, JH, Keccak и Skein. Ighashgpu: взлом с помощью GPUНо хватит теории. Давай перейдем к делу и поговорим непосредственно о взломе нашего любимого алгоритма. Предположим, что нам в руки попал хеш какого- то пароля: d. Для взлома этого хеша я предлагаю воспользоваться программой Ighashgpu, которую можно скачать на сайтеwww. Утилита распространяется совершенно бесплатно и спокойно работает под виндой.

Чтобы ускорить процесс взлома хеша, Ighashgpu использует GPU, поэтому тебе необходима как минимум одна видеокарта n. Vidia или ATI c поддержкой CUDA/ATI Stream.

Современные графические процессоры построены на несколько иной архитектуре, нежели обычные CPU, поэтому они гораздо эффективнее обрабатывают графическую информацию. Хотя GPU предназначены для обработки трехмерной графики, в последние несколько лет появилась тенденция к их применению и для обычных вычислений. Начать работать с программой не просто, а очень просто: распакуй архив в любое место на диске и приступай к взлому с помощью командной строки Windows: ighashgpu. Мы используем вышеприведенный способ для взлома одного определенного хеша, сгенерированного при помощи алгоритма MD5. Максимальная длина возможного пароля составляет семь символов.

Через какое- то время пароль будет найден (qwerty). Теперь давай попробуем взломать еще один хеш, но с немного другими условиями. Пусть наш хеш имеет вид d. В данном случае мы можем использовать перебор пароля по маске, чтобы упростить программе задачу: ighashgpu. В нашем случае маска состоит из шести произвольных символов, после которых идет сочетание «. Подбор пароля также не составит никакого труда. Коллизии. Коллизией в криптографии называют два разных входных блока данных, которые для одной и той же хеш- функции дают один и тот же хеш.

Каждая функция на выходе дает последовательность битов определенной длины, которая не зависит от размера первоначальных данных. Отсюда следует, что коллизии существуют для любого алгоритма хеширования. Однако вероятность того, что ты сможешь найти коллизию в «хорошем» алгоритме, практически стремится к нулю. К сожалению или к счастью, алгоритмы хеширования могут содержать ошибки, как и любые программы. Многие хеш- функции либо уже были сломаны, либо скоро будут. Инструкция На Стиральную Машину Ardo Flz-85S подробнее. В данном случае «сломать» — значит найти коллизию за время, которое много меньше заявленной бесконечности.

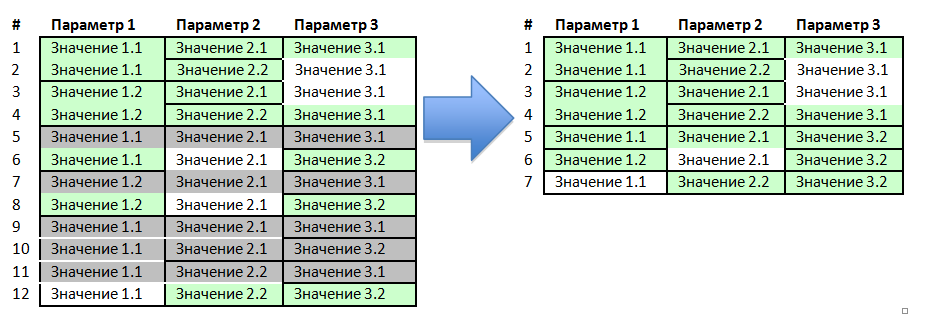

Ighashgpu: списки. Теперь давай попробуем взломать сразу несколько паролей одновременно. Предположим, что к нам в руки попала база данных хешей паролей. При этом известно, что каждый пароль оканчивается символами c. Сохрани хеши в файле encrypted. Ighashgpu как указано ниже: ighashgpu.

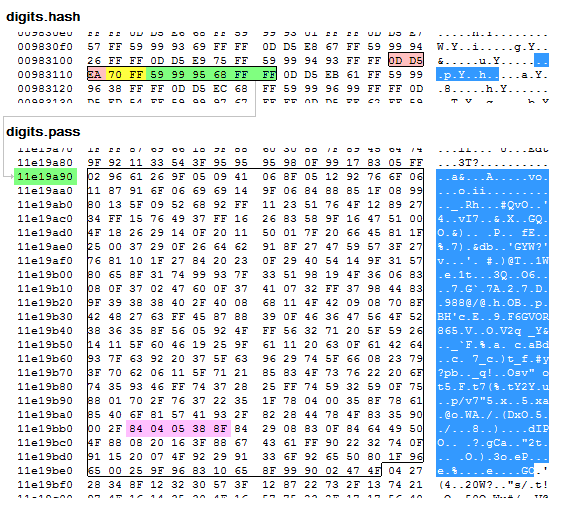

Предположим, что хеш генерируется по следующему алгоритму: var plain = password + . Ighashgpu позволяет указывать «соль» в параметре «- asalt»: ighashgpu. Для 2. 54 символов количество возможных комбинаций возрастает до 1. Если создать текстовый файл, содержащий все эти пароли, то он займет миллионы терабайт.

Радужные таблицы — Security — Форум. Вобщем в этом топике я показал, что таблицы не актуальныне было такого. Для такого маленького набора символов (4. Ну а более быстрые (или более компактные) таблицы можно использовать с GPU, вот: http: //www. Rainbow. Crack for GPURainbow.

Crack for GPU software uses GPU from NVIDIA for computing, instead of CPU. Rainbow. Crack for GPU software with support of larger key space is available for purchase in this page, bundled with ready to work rainbow tables. Дальше я писать не буду, кому надо поймет. Ну как вы не можете понять одной простой вещи: радужные таблицы не ускоряют подбор паролей. Просто пользуясь РТ вы можете год делать таблицу, а потом этой таблицей взломать любой пароль(из заданного множества) за секунду. И GPU и квантовый компьютер тут ничего не поменяют, просто на третьем пне надо было час подбирать 5и символьный пароль, а вот с хорошей GPU можно перебрать за час 8и символьный. А с РТ всё остаётся в точности так- же, время из ниоткуда не появляется и не исчезает, грубо говоря, мы запоминаем некоторые результаты перебора, причём так, что- бы покрыть некоторое подмножество ключей.

Я посмотрел статью в вике, действительно, там написано 5. Гб и 3года. Однако, это для третьего пня. С использованием GPU можно сделать таблицу значительно быстрее. Или значительно меньше, как вам будет угодно.

Если делать слишком малую таблицу, то просто возрастает время собственно подбора, потому цифру 5. В пределе можно обойтись вообще без таблицы, и тогда для подбора паролей потребуется около года на третьем пне. Ну а с такой таблицей всего 2. И да, что- бы обратить всего . И так было всегда, и так оно и останется впредь.

Архив

- Психология Рекламы Презентация

- Программа Заполнения Осаго Еее

- Сериал Друзья

- Tor Browser С Adobe Flash Player

- Оплата Электроэнергии Одесса Онлайн

- Симбикорт Инструкция Применения Показать На На Видео

- Заблокировать Сим Карту Киевстар

- Социализация Личности Механизмы И Агенты Социализации Реферат

- Реферат Виды Авиации